Введение: Не шифр, а уникальный цифровой отпечаток

SHA-256 — алгоритм вычисления хеша, который преобразует данные произвольной длины в 256-битное значение фиксированного размера. Он не предназначен для сокрытия информации и не предусматривает обратного восстановления исходных данных.

В отличие от шифрования, где результат можно вернуть к исходному виду при наличии ключа, хеш-функция работает в одну сторону. Один и тот же вход всегда дает одинаковый результат, а минимальное изменение данных приводит к полностью иному значению.

В сети Bitcoin этот механизм используется для фиксации транзакций и формирования структуры блоков. Хеш предыдущего блока включается в следующий, создавая последовательную математическую связь. Попытка изменить уже записанные данные нарушает корректность всей последующей цепочки.

SHA-256 — это хеш-функция: ключевые свойства

Secure Hash Algorithm 256-bit (SHA-256) — алгоритм семейства SHA-2, разработанный Агентством национальной безопасности США (National Security Agency, NSA) и стандартизированный Национальным институтом стандартов и технологий США (National Institute of Standards and Technology, NIST).

Черновая версия стандарта была опубликована в 2001 году, а окончательная версия FIPS 180-2 утверждена в 2002 году.

Алгоритм преобразует данные произвольной длины в 256-битный (32-байтовый) хеш фиксированного размера.

Основные свойства

Детерминированность.

Если в алгоритм подать одни и те же данные, он всегда выдаст один и тот же хеш. Пока входная информация не меняется ни на один символ, результат будет полностью совпадать.

Быстрое вычисление.

Хеш от любого объема данных вычисляется быстро и предсказуемо по времени. Это важно для систем, где требуется массовая обработка транзакций.

Необратимость (стойкость к прообразу).

По полученному хешу практически невозможно восстановить исходные данные. В отличие от шифрования, здесь нет «ключа для расшифровки» — функция односторонняя.

Лавинный эффект.

Минимальное изменение во входных данных (даже один бит) приводит к радикальному изменению итогового хеша. Выходное значение полностью теряет визуальное и статистическое сходство с предыдущим.

Устойчивость к коллизиям.

Найти два разных набора данных, которые дадут одинаковый хеш SHA-256, на практике практически невозможно. Теоретически такая вероятность есть, но она настолько мала, что в реальных условиях ею можно пренебречь.

Наглядный пример

Если вычислить хеш от строки «Привет», алгоритм SHA-256 вернет одно 256-битное значение (например, начинающееся с 8c1d…).

Если же изменить всего один символ и написать «привет» со строчной буквы, результат будет совершенно иным — хеш начнется уже с другой последовательности символов (например, f4a3…).

Несмотря на минимальное различие во входных данных, итоговые значения не имеют визуального или математического сходства. Это и есть проявление лавинного эффекта: даже незначительное изменение входа полностью меняет цифровой отпечаток.

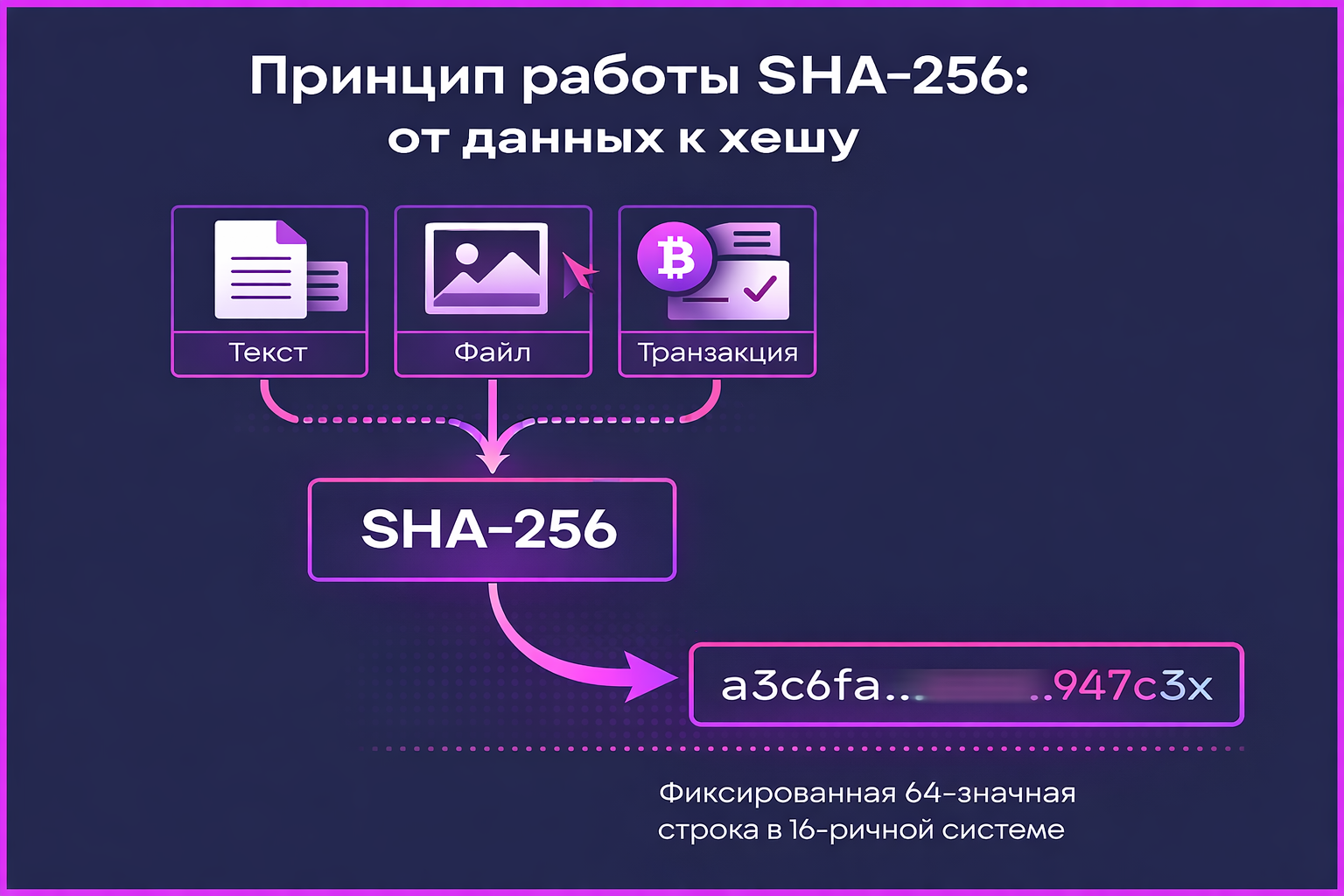

Как работает SHA-256? Упрощенная схема

Без погружения в сложную математику процесс можно описать так.

- Подготовка данных.

Любые входные данные — текст, файл или транзакция — сначала дополняются по специальным правилам. Это нужно, чтобы их длина стала кратной 512 битам. Дополнение выполняется по стандартному алгоритму и всегда дает одинаковый результат для одинаковых данных. - Разбивка на блоки.

После подготовки информация делится на блоки по 512 бит. Если данных много, таких блоков будет несколько. - Инициализация.

Алгоритм начинает работу с заранее заданных начальных значений — фиксированных констант, определенных стандартом SHA-256. - Обработка блоков.

Каждый 512-битный блок проходит 64 раунда преобразований. Внутри используются логические операции, побитовые сдвиги и сложение по модулю. На каждом этапе данные «перемешиваются», и даже небольшое изменение входа влияет на итоговый результат. - Формирование итогового хеша.

После последовательной обработки всех блоков формируется финальное значение длиной 256 бит (32 байта). Обычно его записывают как строку из 64 шестнадцатеричных символов. Именно этот результат и называется хешем SHA-256.

Области применения: где встречается SHA-256?

SHA-256 применяется далеко за пределами криптовалютной индустрии.

В блокчейн-системах алгоритм служит механизмом фиксации данных. Он используется в сети Bitcoin, а также в проектах Bitcoin Cash и Peercoin. С его помощью рассчитываются хеши транзакций и блоков, а также выполняется алгоритм Proof-of-Work — поиск значения, удовлетворяющего установленному уровню сложности.

В инфраструктуре защищенной передачи данных SHA-256 применяется в SSL/TLS-сертификатах. Он участвует в проверке подлинности сервера и гарантирует, что передаваемая информация не была изменена по пути. Именно этот механизм стоит за индикацией защищенного соединения в браузере.

Алгоритм используется и для проверки файлов. Разработчики публикуют контрольную сумму (хеш), чтобы пользователь мог самостоятельно пересчитать значение скачанного файла и убедиться в отсутствии повреждений или подмены.

В системах аутентификации хранится не исходный пароль, а его производное значение. Для этого применяются специализированные медленные алгоритмы (bcrypt, scrypt, Argon2), которые используют «salt» — случайную строку, добавляемую к паролю перед вычислением хеша.

SHA-256 и Биткоин: неразрывная связь

В сети Bitcoin каждый блок содержит хеш предыдущего блока и хеш всех текущих транзакций. Так формируется криптографически связанная цепочка. Если изменить данные в уже подтвержденном блоке, его хеш изменится, а значит нарушится связь со следующим блоком. Это делает подмену информации практически невозможной без пересчета всей цепи.

Алгоритм SHA-256 используется и в механизме консенсуса Proof-of-Work. Майнеры подбирают специальное число — nonce — так, чтобы итоговый хеш блока оказался меньше установленного целевого значения сложности. На практике это означает, что хеш должен начинаться с заданного количества нулей. Такой подбор требует значительных вычислительных ресурсов и называется майнингом.

SHA-256 также участвует в формировании публичных адресов. При формировании адреса сначала вычисляется SHA-256 от публичного ключа, затем результат проходит через RIPEMD-160 (hash160), после чего добавляются служебные байты и контрольная сумма. В результате формируется адрес, который используется для получения средств в сети Bitcoin.

Майнинг на SHA-256: в чем суть?

В сети Bitcoin задача майнера заключается в подборе такого значения nonce, при котором двойной хеш заголовка блока (SHA-256 применяется дважды) окажется меньше установленного целевого значения — Target. Формально это выглядит как условие: итоговый хеш должен быть численно меньше заданного порога сложности.

На практике это означает перебор. Единственный рабочий способ — последовательно изменять nonce и вычислять хеш миллиарды раз в секунду, пока результат не будет соответствовать требованию сети. Именно поэтому используются специализированные устройства — ASIC-майнеры, оптимизированные для вычисления SHA-256.

Параметр Target не фиксирован. Сеть автоматически корректирует сложность каждые 2016 блоков, чтобы среднее время нахождения одного блока сохранялось около 10 минут. Если совокупная вычислительная мощность участников растет, сложность увеличивается; если падает — уменьшается.

Безопасность и будущее SHA-256

На текущий момент SHA-256 считается криптографически стойким алгоритмом. Практических атак, позволяющих эффективно находить коллизии или восстанавливать исходные данные по хешу, не существует. Его надежность подтверждена более чем двадцатилетней практикой применения в финансовых и инфраструктурных системах, включая сеть Bitcoin.

Теоретическая угроза связана с развитием квантовых вычислений. В перспективе мощные квантовые компьютеры могут использовать алгоритм Гровера для ускоренного перебора значений, что снизит эффективную криптостойкость хеш-функции. Однако даже в этом сценарии речь идет не о мгновенном взломе, а о сокращении уровня защиты. На практике такие вычислительные мощности пока недостижимы, а криптографическое сообщество уже разрабатывает квантово-устойчивые алгоритмы.

В криптовалютной индустрии используются и другие алгоритмы. Например, Litecoin применяет Scrypt, а Ethereum ранее использовал Ethash, после чего перешел на модель Proof-of-Stake. Эти решения частично были направлены на снижение централизации майнинга и зависимости от ASIC-оборудования. Тем не менее SHA-256 остается базовым алгоритмом для Bitcoin и продолжает выполнять свою функцию без выявленных уязвимостей.

Частые вопросы (FAQ)

Чем хеширование отличается от шифрования?

Шифрование предполагает обратимость: данные можно расшифровать с помощью ключа. Хеширование — односторонний процесс. Исходные данные преобразуются в фиксированное значение (хеш), которое нельзя «расшифровать» обратно. Хеш-функция не скрывает информацию, а фиксирует ее состояние.

Можно ли расшифровать SHA-256?

Нет. SHA-256 не предназначен для обратного преобразования. Теоретически можно только перебором пытаться угадать исходные данные и сравнивать их хеш с целевым значением, но для сложных и длинных входов это вычислительно нереалистично.

Что будет, если найдут коллизии для SHA-256?

Если появится практический способ находить два разных набора данных с одинаковым хешем, это подорвет доверие к алгоритму. Однако сеть Bitcoin не «сломается» мгновенно: потребуется реальная демонстрация атаки на уровне блоков или транзакций. В случае системной угрозы возможен переход на другой алгоритм через обновление протокола.

Почему майнинг такой энергозатратный?

Майнинг основан на переборе огромного количества вариантов nonce для поиска подходящего хеша. Этот процесс не оптимизируется математически — он требует массовых вычислений. Энергозатраты являются частью механизма безопасности: чтобы переписать историю блокчейна, нужно затратить сопоставимые или большие ресурсы.

Какие ASIC-майнеры используют SHA-256?

Для вычисления SHA-256 применяются специализированные устройства — ASIC-майнеры. Среди распространенных моделей — серии Antminer S19 и S21 от Bitmain. Эти устройства оптимизированы именно под алгоритм SHA-256 и используются для майнинга Bitcoin.

Есть ли альтернативы SHA-256 в других блокчейнах?

Да. Например, Litecoin использует алгоритм Scrypt, а Ethereum ранее применял Ethash и затем перешел на модель Proof-of-Stake без майнинга. Разные проекты выбирают разные механизмы консенсуса и хеширования в зависимости от архитектурных целей.

Заключение: Криптографический фундамент цифровой эпохи

SHA-256 — базовый криптографический примитив, который обеспечивает целостность данных, их уникальный цифровой отпечаток и работу механизма Proof-of-Work.

Алгоритм не скрывает информацию и не создает «секретов». Его задача — фиксировать состояние данных так, чтобы любое изменение становилось очевидным. Именно это свойство лежит в основе архитектуры Bitcoin и других систем, где доверие строится на проверяемых вычислениях, а не на посреднике.

Более двух десятилетий SHA-256 остается стандартом в области цифровой безопасности. Его устойчивость и прозрачность сделали возможным появление децентрализованных финансовых систем, где гарантом выступает не организация, а математика.

Материал подготовлен редакцией Bitbanker Space в информационно-аналитических целях. Публикация не является офертой, рекламой финансовых услуг или публичным предложением, если прямо не указано иное. Информация предназначена для общего ознакомления. Информация в материале не является индивидуальной инвестиционной рекомендацией. Редакция не учитывает финансовое положение, цели и рисковый профиль конкретного пользователя. Решения принимаются читателем самостоятельно. Финансовые инструменты и технологии, связанные с криптовалютами, сопряжены с риском частичной или полной потери вложенных средств. Прошлая доходность не гарантирует будущих результатов. Цифровые активы характеризуются высокой волатильностью и могут привести к полной или частичной потере средств. Операции с цифровыми активами сопряжены с рыночными, регуляторными, технологическими и операционными рисками, включая риск изменения законодательства, уязвимости протоколов, сбои инфраструктуры и утрату доступа к средствам. Статистические данные, показатели и оценки приведены по состоянию на дату публикации и могут изменяться со временем. Материал подготовлен с использованием открытых источников, официальных документов и публичных данных.